네트워크 패킷 필터링 기술이란 무엇인가?

최근 SK텔레콤 해킹 사태로 인해 'BPF 도어 수법'이라는 단어가 주목을 받고 있습니다. 그런데 BPF 도어를 제대로 이해하려면 먼저 '네트워크 패킷 필터링 기술'에 대한 이해가 필요합니다.

네트워크 보안의 기초이자 동시에 해킹에도 악용될 수 있는 이 기술, 과연 어떤 원리로 작동하며 왜 중요한 것일까요? 오늘은 네트워크 패킷 필터링의 개념부터 실제 사용 예시까지 자세히 알아보겠습니다.

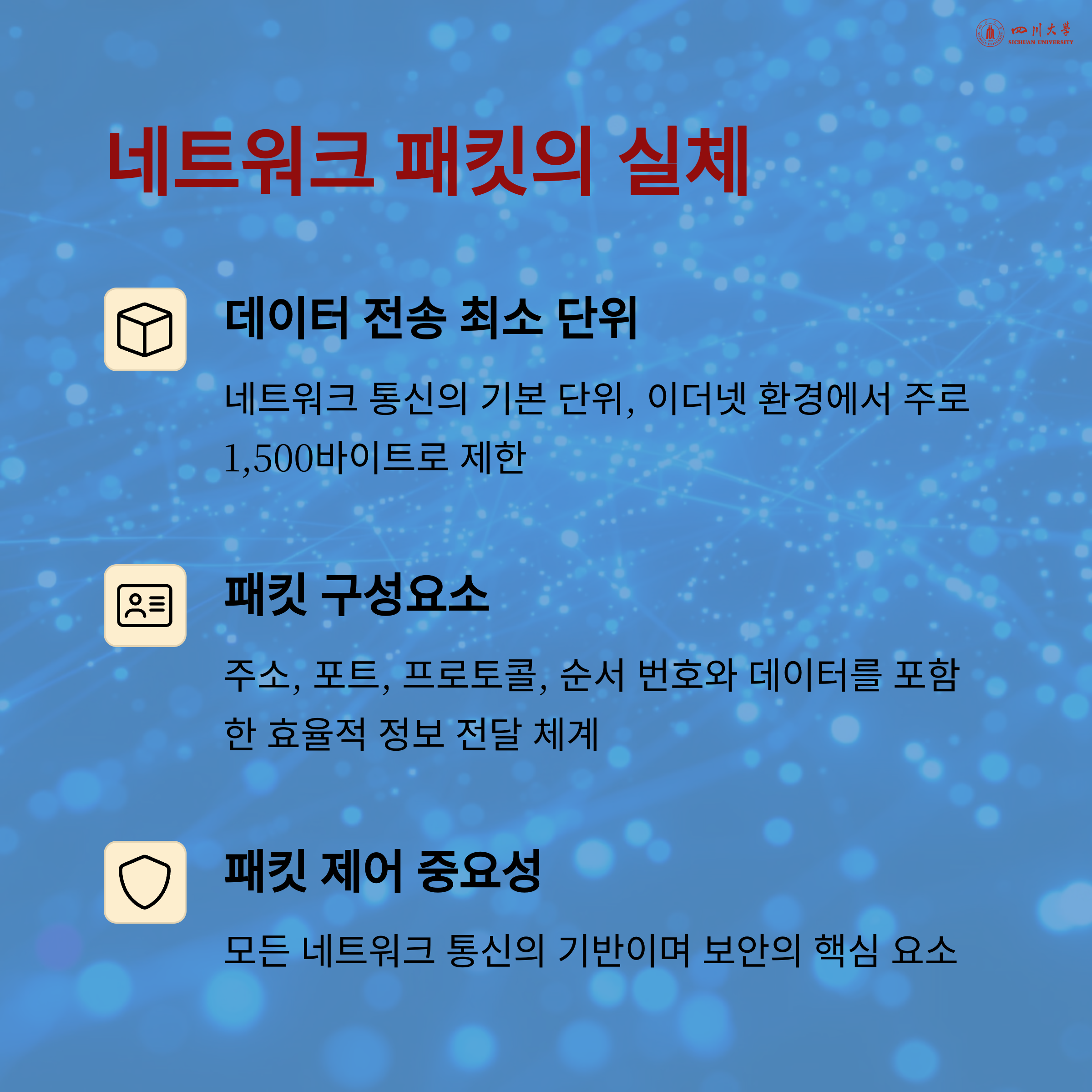

네트워크를 통해 데이터를 주고받을 때, 모든 데이터는 '패킷(packet)'이라는 작은 단위로 나누어 전송됩니다. 패킷은 송신지와 수신지 주소, 전송 데이터, 오류 검사 정보 등을 담고 있습니다. 마치 택배 상자가 발송자와 수신자 정보를 담고 있듯이, 패킷도 전송에 필요한 모든 정보를 담은 데이터 상자라고 볼 수 있습니다.

패킷의 주요 구성 요소는 다음과 같습니다.

- 헤더(Header): 송신지와 수신지 주소, 프로토콜 정보 등을 포함

- 페이로드(Payload): 실제 전송하려는 데이터

- 트레일러(Trailer): 오류 검증 정보

패킷 필터링(Packet Filtering)이란 네트워크를 통과하는 패킷을 분석하여, 미리 설정한 규칙에 따라 허용하거나 차단하는 기술을 말합니다. 이 기술은 방화벽(firewall)이나 라우터(router) 등 다양한 장비에 기본적으로 탑재되어 있습니다.

패킷 필터링이 수행하는 주요 역할은 다음과 같습니다.

- 신뢰할 수 없는 출처의 트래픽 차단

- 특정 포트나 IP 주소에 대한 접근 제어

- 비정상적인 데이터 전송 탐지 및 차단

- 기업 내부망 보호 및 정책 준수 지원

패킷 필터링은 주로 다음과 같은 기준에 따라 동작합니다.

- IP 주소: 송신자 또는 수신자의 IP를 기준으로 필터링

- 포트 번호: 데이터가 전달되는 포트를 기준으로 필터링

- 프로토콜: TCP, UDP 등 통신 프로토콜 종류를 기준으로 필터링

- 플래그 비트: 패킷의 특정 상태를 나타내는 플래그 정보를 기준으로 필터링

이처럼 패킷 필터링은 규칙 기반으로 네트워크를 보호하는 강력한 수단이지만, 허용된 트래픽 내부에 악성 코드가 숨어 있을 경우 탐지가 어려울 수 있다는 한계도 존재합니다.

패킷 필터링은 간편하고 빠르며, 하드웨어 리소스를 적게 소모하는 장점이 있습니다. 그러나 다음과 같은 한계도 존재합니다.

장점:

- 속도가 빠르고 비용이 저렴하다

- 설정이 비교적 단순하다

- 대부분의 네트워크 장비에 기본적으로 내장되어 있다

단점:

- 패킷 내부의 데이터까지 검사하지 못한다

- IP 스푸핑, 세션 하이재킹 같은 고급 공격에 취약하다

- 복잡한 보안 정책을 적용하기 어렵다

BPF(Berkeley Packet Filter)는 패킷 필터링 기술 중에서도 커널 수준에서 동작하는 고성능 필터링 메커니즘입니다. 본래는 합법적인 용도로 개발된 기술이지만, 최근 해커들은 BPF를 악용하여 침투 흔적을 숨기고, 정상 트래픽만 필터링해 보안 시스템을 속이는 'BPF 도어' 수법을 사용하기 시작했습니다.

BPF 도어는 패킷 필터링 기능을 통해 다음을 수행합니다.

- 정상적인 트래픽만 보안 장비에 노출

- 악성 트래픽은 필터링하여 탐지 회피

- 해커가 원할 때만 트래픽을 노출하거나 명령을 전송

이 때문에 BPF 도어는 탐지하기 어려운 은닉형 해킹 수법으로 분류되며, 기존 보안 체계를 무력화하는 심각한 위협이 되고 있습니다.

네트워크 패킷 필터링 기술은 인터넷을 안전하게 유지하는 데 필수적인 기반 기술입니다. 그러나 이처럼 강력한 기술도 악용될 경우 심각한 보안 위협이 될 수 있다는 점을 SK텔레콤 해킹 사건이 보여주었습니다.

BPF 도어 수법은 패킷 필터링의 정교함을 무기로 삼아, 기존 보안 체계를 우회하고 장기적으로 시스템을 장악할 수 있는 위험성을 가지고 있습니다. 따라서 네트워크 보안 담당자는 패킷 단위의 통신 흐름을 더욱 면밀히 분석하고, 커널 레벨까지 모니터링할 수 있는 보안 체계를 구축해야 합니다.

기본적인 패킷 필터링 원리를 이해하고, 기술의 두 얼굴을 인식하는 것이 현대 사이버 보안의 첫걸음입니다. 변화하는 보안 위협에 대비하기 위해, 우리 모두가 한층 더 깊은 이해와 경각심을 가져야 할 때입니다.

'멀티모달 > 보안' 카테고리의 다른 글

| IMSI와 IMEI 차이 쉽게 이해하는 방법 (1) | 2025.04.28 |

|---|---|

| SK텔레콤 유심 유출 사태, 가상화폐 계정 지키는 방법 (0) | 2025.04.28 |

| 여러 보험사 상품을 판매하는 보험대리점 GA도 전산 해킹 사고 (0) | 2025.04.28 |

| SK텔레콤 대규모 해킹 사태, BPF 도어 수법이란? (0) | 2025.04.28 |

| [알뜰폰 포함] SKT 유심 무료 교체 절차 및 고객 대상 안내 (2) | 2025.04.25 |

| 프롬프트도 털리는 시대, 딥시크 개인정보 유출 (1) | 2025.04.24 |

| SKT 유심 정보 유출, 금융 사기 위험성 (3) | 2025.04.24 |

| IMSI 유출로 시작된 대포폰 범죄의 모든 것 (2) | 2025.04.23 |